احتراما به استحضار می رسانیم طی گزارش های منتشر شده، دو روزنه امنیتی در تمام تراشه های تولید شده توسط اینتل و بعضا AMD کشف شده است که از طریق آن هکرها می توانند با دستیابی به حافظه کامپیوتر تمامی اطلاعات نرم افزارهای در حال اجرا را سرقت کنند.

باگ Meltdown مربوط به تراشه های اینتل که در رایانه ها و سرورها استفاده شده و روزنه دوم امنیتی موسوم به Spectre گوشی های هوشمند، تبلت و رایانه های مبتنی بر تراشه اینتل را تحت تاثیر قرار می دهد.طبق گزارش های فاش شده باگ Meltdown علاوه بر حافظه ی متعلق به هسته قادر است اطلاعات موجود روی حافظه ی فیزیکی را نیز در دسترس هکرها قرار دهد و آسیب پذیری Spectre لایه های ایزوله بین نرم افزارهای مختلف را از بین می برد و مهاجم می تواند با فریب برنامه های بدون خطا اطلاعات را دریافت نمایداین دو حفره امنیتی تقریبا در 90 درصد chipset های تولید شده در 20 سال اخیر مشاهده شده است به گونه ای که در ابتدا تصور بر آن بود که این مشکل صرفا برای محصولات شرکت اینتل رخ داده است اما این کمپانی در بیانیه ای اعلام کرد پردازنده ها و سیستم های عامل دیگر هم آسیب پذیرند. شرکت AMD ادعای اینتل را رد کرد اما محققین گوگل با اجرای حمله موفق روی پردازنده های سری FX و PRO از شرکت AMD ثابت کردند که مسئله کاملاً فراگیر است. شرکت ARM هم به صورت رسمی آسیب پذیری پردازنده های سری Cortex-A را تأیید نمود.

آسیب پذیری های Spectre به شماره CVE-2017-5753 و CVE-2017-5715 و Meltdown با شناسه CVE-2017-5754 در حال حاضر با آپدیت سیستم عامل تا حدود زیادی مرتفع می شود.

کاربران ویندوز و لینوکس لازم است در اولین اقدام نسبت به بروزرسانی سیستم عامل و سپس در پی آن یکبار ریستارت اقدام نمایند.

سیستم عامل های CentOS/RHEL/Fedora/Oracle/Scientific Linux با استفاده از دستور زیر اقدام به آپدیت سیستم عامل خود نمایند:

yum update -y

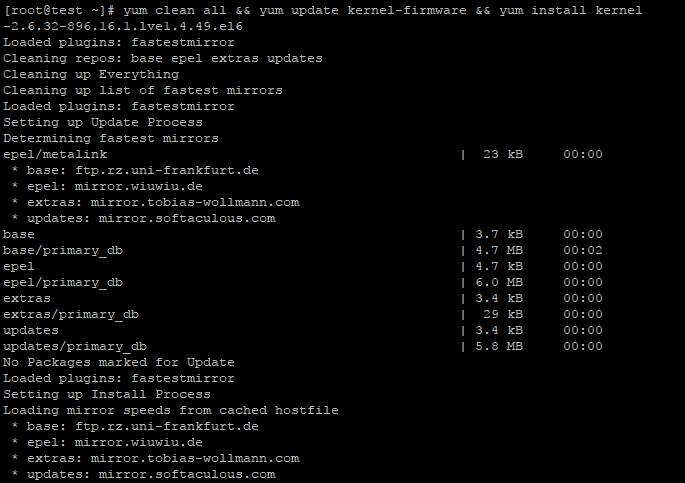

نمونه ای از خروجی دستور بالا:

در پایان یکبار دستور reboot را وارد نمایید.

reboot#

برای سیستم عامل های Debian/Ubuntu Linux از دستور زیر استفاده نمایید:

sudo apt-get update -y

مصرف کنندگان توزیع کلادلینوکس برای نصب کرنل ورژن جدید 2.6.32-896.16.1.lve1.4.49 از دستور زیر استفاده کنند:

yum clean all && yum update kernel-firmware && yum install kernel-2.6.32-896.16.1.lve1.4.49.el6

در پایان با زدن دستور زیر می توانید از نصب شدن بسته ها اطمینان حاصل نمایید:

rpm -q –changelog kernel | egrep ‘CVE-2017-5715|CVE-2017-5753|CVE-2017-5754’

در برخی سیستم عامل ها ممکن است egrep خروجی به شما نمایش ندهد که می توانید از grep استفاده نمایید.

کاربران ویندوز نیز برای بروزرسانی از روش مرسوم می توانند استفاده نمایند